Welke eisen worden er aan het besturingssysteem van een machine gesteld volgens de Machineverordening?

Het besturingssysteem wordt terecht gezien als het “zenuwcentrum” van de machine. De nieuwe Machineverordening (EU) 2023/1230 legt hier dan ook een zeer sterke nadruk op. De eisen zijn aanzienlijk aangescherpt ten opzichte van de oude richtlijn, met name door de toevoeging van principes rondom software, autonomie en cybersecurity.

De eisen aan het besturingssysteem zijn uitgebreid en gedetailleerd in Bijlage III, met name in sectie 1.2. De fundamentele regel is dat het ontwerp altijd gebaseerd moet zijn op een grondige risicobeoordeling. De betrouwbaarheid van het besturingssysteem, en specifiek de veiligheidsfuncties, moet in verhouding staan tot het risico.

Hieronder volgt een overzicht van de belangrijkste eisen, opgedeeld in kernthema’s.

1. Failsafe ontwerp en betrouwbaarheid

Dit is het absolute basisprincipe (sectie 1.2.1). Een besturingssysteem moet zo ontworpen zijn dat een storing in de hardware of software niet tot een gevaarlijke situatie leidt.

Praktische uitvoering:

-

Fouttolerantie: Het systeem moet een storing kunnen herkennen en de machine in een veilige toestand brengen (meestal een volledige stop).

-

Voorspelbaarheid: De logica moet voorspelbaar en eenduidig zijn. Een startcommando mag nooit onverwacht gedrag veroorzaken.

-

Prioriteiten: Een stopcommando moet altijd voorrang hebben op een startcommando.

-

Geen zelf-herstart: Na een storing of stroomonderbreking mag de machine niet vanzelf herstarten wanneer de storing is opgelost of de stroom terugkeert. Een bewuste actie van de bediener is vereist.

2. Stopfuncties

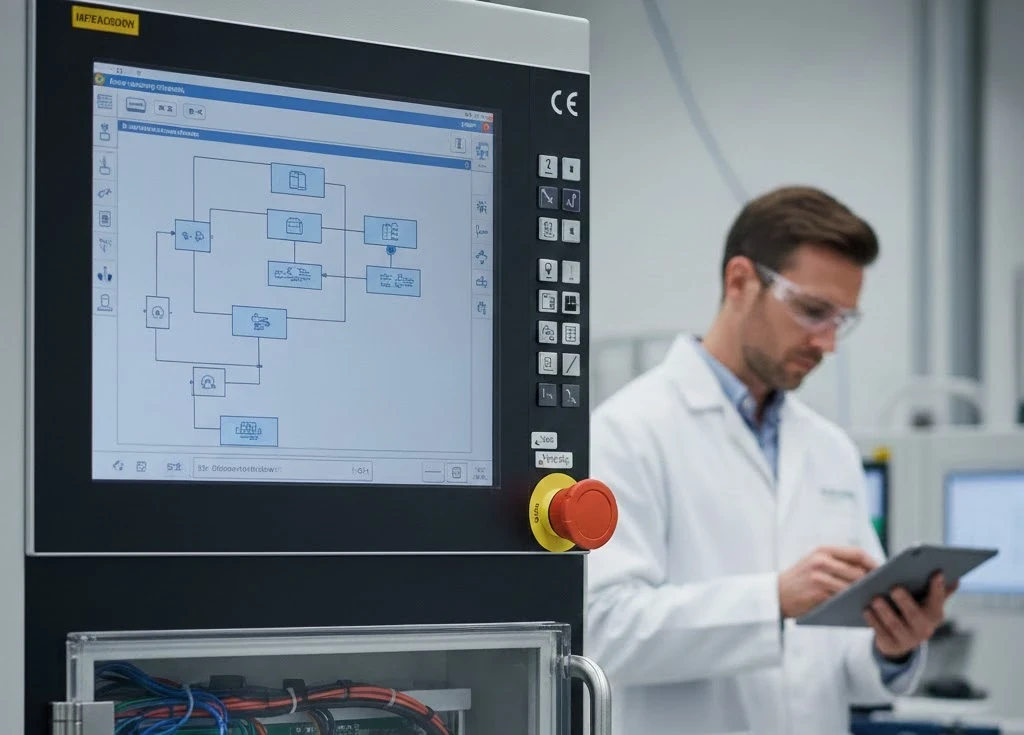

De verordening maakt een duidelijk onderscheid tussen de normale stop en de noodstop (sectie 1.2.4).

Normale Stop:

-

Elke machine moet een functie hebben om haar op een veilige manier volledig tot stilstand te brengen.

-

Deze functie mag de werking van andere veiligheidsvoorzieningen niet beïnvloeden.

Noodstop (emergency stop):

-

Dit is een aanvullende veiligheidsmaatregel, bedoeld om een acuut gevaar af te wenden.

-

Verplichtingen: Moet duidelijk herkenbaar (rode knop op gele achtergrond), goed zichtbaar en altijd binnen handbereik van de bediener zijn.

-

Werking: De noodstop moet alle andere functies overrulen. De bediening ervan moet de machine zo snel mogelijk stoppen zonder nieuwe gevaren te creëren (bijv. het laten vallen van een last).

-

Vergrendeling: De noodstop moet in de “stop”-positie vergrendeld blijven totdat deze bewust wordt gereset. Het resetten mag de machine niet direct herstarten.

3. Bediening

De interactie van de gebruiker met de machine moet veilig en ondubbelzinnig zijn.

Bedieningsorganen (knoppen, hendels, schermen) (sectie 1.2.2):

-

Moeten duidelijk zichtbaar, identificeerbaar en eventueel gemarkeerd zijn.

-

Mogen geen verwarring veroorzaken. Een actie moet een logisch en verwacht gevolg hebben.

Keuze van de werkingsmodus (sectie 1.2.5):

-

Als een machine verschillende modi heeft (bv. “Automatisch”, “Handmatig/Onderhoud”, “Instellen”), moet de keuze zelf een veilige handeling zijn, vaak met een sleutelschakelaar.

-

Elke modus mag alleen de functies toestaan die voor die modus nodig zijn.

-

In modi waar veiligheidsvoorzieningen (zoals een lichtscherm) tijdelijk buiten werking zijn gesteld, moeten andere maatregelen actief zijn (bv. een sterk verlaagde snelheid en bediening via een vasthoud-besturing).

4. Bescherming tegen corruptie

Dit is een van de belangrijkste toevoegingen en omvat zowel onopzettelijke als opzettelijke corruptie (sectie 1.1.9 en 1.2.1).

Onopzettelijke corruptie:

- Het systeem moet robuust zijn tegen externe invloeden zoals elektromagnetische storingen (EMI), spanningsfluctuaties en omgevingsfactoren.

Opzettelijke corruptie (cybersecurity):

-

Als het besturingssysteem communiceert via een netwerk (bedraad of draadloos), moet het beschermd zijn tegen kwaadwillige handelingen.

-

Praktische eis: Een poging van een derde partij om het systeem te hacken of te manipuleren, mag niet leiden tot een gevaarlijke situatie. Dit verplicht fabrikanten om na te denken over toegangsbeveiliging, data-encryptie en netwerksegmentatie als onderdeel van het veiligheidsconcept.